Convertendo um servidor antigo em um destino iSCSI usando Enterprise Storage OS (ESOS). Conectando e configurando iSCSI no Windows Server Inicializando e formatando um disco iSCSI

Com o advento do Fibre Channel e das SANs construídas nele, o mundo do armazenamento apostou no acesso de rede aos sistemas de armazenamento. Quase todos declararam unanimemente que as redes de armazenamento são o futuro. Durante vários anos, a interface FC permaneceu como o padrão incontestável para a sua construção, mas hoje muitos entendem que o momento da mudança está chegando. Existem algumas desvantagens sérias em uma SAN baseada em FC - o preço e os problemas de acesso geográfico (a uma distância de mais de centenas de quilômetros) a dispositivos remotos. Recentemente, surgiram uma série de iniciativas que estão em fase de padronização e visam resolver ou contornar esses problemas. O mais interessante deles é o iSCSI.

A combinação de letras iSCSI aparece cada vez mais nas páginas de jornais e prospectos dos principais fabricantes de sistemas de armazenamento de dados. Dê uma olhada nos recursos dedicados ao armazenamento e você certamente verá isso. Mas, olhando artigos e notícias, você provavelmente encontrará muitas afirmações completamente opostas: alguns apresentam o iSCSI como o líder inegável em redes de armazenamento em um futuro próximo, outros o põem fim antes mesmo de seu nascimento.

Sun se opõe ao armazenamento IP

A Sun se opôs ao armazenamento IP. A Sun Microsystems não lançará sistemas de armazenamento com acesso IP. Mark Canepa, vice-presidente de todos os sistemas de armazenamento da Sun, disse recentemente que o armazenamento IP era apenas um “sonho”, relata Byte and Switch.

Canepa disse que " É impraticável usar TCP/IP para organizar uma SAN devido à maior latência nessas redes. Mesmo que haja um futuro para as redes de armazenamento baseadas em IP, ele demorará três a cinco anos, ou talvez nunca. O fluxo de armazenamento não pode ser executado sobre uma pilha de protocolos de uso geral; ele tem necessidades especiais. Os desafios tecnológicos da implementação do TCP/IP são muito maiores do que muitas pessoas pensam. É por isso que nós da Sun apostamos no Fibre Channel", ele disse. Até agora, nenhum fabricante de sistemas de armazenamento assumiu uma posição tão clara contra o armazenamento IP. Os concorrentes da Sun, Hewlett-Packard e IBM, apoiam mais ou menos activamente estas tecnologias.

HP promete suporte iSCSI

« A versão final da nova tecnologia deverá aparecer no primeiro trimestre de 2002, disse Mark Thompson, chefe da divisão de sistemas de armazenamento em rede da HP. A corporação pretende apresentar uma ampla gama de produtos que suportem o padrão iSCSI, projetados para combinar sistemas de armazenamento em redes IP...»

A HP admite que os usuários de sistemas Fibre Channel se sentem bastante confortáveis e são mais atraídos pela tecnologia FCIP modernizada do que pelo iSCSI. Mas, ao mesmo tempo, a HP acredita que a experiência com soluções baseadas em IP, e especialmente Ethernet, tornará os produtos iSCSI atraentes para muitos clientes.

Computerworld, #35/2001: “Sistemas de armazenamento federados”

IBM lança produto baseado em iSCSI

O IBM TotalStorage IP Storage 200i fornece conexão direta com unidades LAN Ethernet. Este sistema de armazenamento de alta velocidade suporta o novo padrão da indústria iSCSI, que fornece protocolo SCSI sobre IP.

Bem, essas mensagens contraditórias não nos deixam escolha a não ser descobrir por nós mesmos e pesar de forma independente os prós e os contras.

iSCSI

« iSCSI (Internet Small Computer System Interface) é um protocolo baseado em TCP/IP e projetado para comunicar e gerenciar sistemas de armazenamento, servidores e clientes.».

iSCSI descreve:

- Protocolo de transporte para SCSI executado sobre TCP

- Novo mecanismo para encapsular comandos SCSI em uma rede IP

- Um protocolo para uma nova geração de sistemas de armazenamento que utilizará TCP/IP nativo

Imediatamente surge a indignação, você quer colocar tudo em pilhas separadas. Como disse um dos meus professores: “As costeletas são separadas, as moscas são separadas”. O fato é que as regras de entrega de pacotes para IP e SCSI são completamente opostas. No IP, os pacotes são entregues ao destinatário sem observar uma sequência estrita, e ele também recupera os dados, o que requer determinados recursos. Ao mesmo tempo, de acordo com a especificação SCSI, como interface de canal, todos os pacotes devem ser transmitidos um após o outro sem demora, e a violação desta ordem leva à perda de dados. Apesar de, segundo alguns especialistas, este problema introduzir ambiguidade na utilização prática da tecnologia iSCSI, já foram implementados vários dispositivos que confirmam a sua viabilidade. Os engenheiros que trabalharam no iSCSI conseguiram resolver esse problema de uma certa maneira. A especificação iSCSI requer tamanhos maiores de cabeçalho de pacote. Informações adicionais estão incluídas no cabeçalho, o que acelera significativamente a montagem dos pacotes.

De acordo com um dos fãs do iSCSI, Haymore, engenheiro de sistemas sênior da Universidade de Utah, o principal obstáculo à disseminação da Ethernet como tecnologia subjacente para a construção de redes de armazenamento é a latência relativamente alta (perto de 75 microssegundos), que surge devido às características da pilha TCP/IP. Em sistemas topo de linha, ao acessar milhares de arquivos simultaneamente, isso pode se tornar um problema sério.

As pessoas que trabalham com iSCSI entendem a importância da latência. E apesar de muitas ferramentas estarem sendo desenvolvidas para reduzir a influência de parâmetros que causam atrasos no processamento de pacotes IP, a tecnologia iSCSI está posicionada para a construção de sistemas de nível médio.

O iSCSI está evoluindo muito rapidamente. A necessidade de um novo padrão foi sentida tão fortemente que literalmente 14 meses após a proposta de criação do iSCSI, feita pela IETF em fevereiro de 2000, surgiram vários dispositivos para demonstrar as possibilidades de sua interação. Em julho de 2000 foi publicado o Draft 0 para iSCSI, que marcou o início dos trabalhos de implementação da tecnologia. Em janeiro de 2001, no âmbito da SNIA (Storage Networking Industry Association), foi criado um fórum IP Storage, que seis meses depois já contava com 50 membros, e em abril do mesmo ano foi apresentado um produto que logo ganhou o prêmio “Enterprise Prêmio Produto de Rede”.

O que há de tão maravilhoso no iSCSI é que ele encontra apoio entre os gigantes da indústria de informática, independentemente das contradições que existem dentro dos padrões.

Algumas das tarefas e funções de aplicação mais importantes implementadas usando sistemas de armazenamento de dados são:

Tarefas que são efetivamente implementadas usando métodos modernos:

- · Consolidação de sistemas de armazenamento de dados · Backup de dados · Clustering de servidores · Replicação (duplicação) · Recuperação de desastres

Novos recursos que são efetivamente implementados usando armazenamento IP:

- · Distribuição geográfica de SAN · QoS · Segurança

Ao mesmo tempo, novos sistemas de armazenamento de dados para os quais o iSCSI será um protocolo nativo criarão muitas vantagens:

- · Fornece uma tecnologia unificada para conectar sistemas de armazenamento, servidores e clientes em LAN, WAN, SAN · Experiência significativa no setor em tecnologias Ethernet e SCSI · Possibilidade de distância geográfica significativa de sistemas de armazenamento · Capacidade de usar ferramentas de gerenciamento de rede TCP/IP

Além disso, para transferir dados para armazenamento com uma interface iSCSI, você pode usar não apenas mídia, switches e roteadores de redes LAN/WAN existentes, mas também placas de rede regulares no lado do cliente. Contudo, neste caso, surgem custos indiretos significativos de potência do processador por parte do cliente que utiliza tal cartão. Segundo os desenvolvedores, a implementação de software do iSCSI pode atingir as velocidades do meio de transmissão de dados Gigabit Ethernet com uma carga significativa de até 100% em CPUs modernas. Neste contexto, recomenda-se a utilização de placas de rede especiais que suportarão mecanismos para descarregar a CPU do processamento da pilha TCP. No momento em que este artigo foi escrito (junho de 2002), essas placas eram produzidas pela Intel.

O adaptador de armazenamento IP Intel PRO/1000T é oferecido pela Intel a um preço de 700USD por unidade. Este dispositivo contém um poderoso processador Xscale, 32M de memória e transfere cálculos relacionados aos protocolos iSCSI e TCP/IP, bem como o cálculo de TCP, somas de verificação de quadros IP para o processador integrado. Seu desempenho, de acordo com testes internos da empresa, pode chegar a 500Mbit/s com 3-5% da carga da CPU do sistema host.

Vamos dar uma olhada mais de perto no iSCSI

Figura 1. Rede IP usando dispositivos iSCSINo exemplo mostrado na Figura 1, cada servidor, estação de trabalho e unidade suporta uma interface Ethernet e uma pilha de protocolos iSCSI. Roteadores IP e switches Ethernet são usados para organizar conexões de rede.

Com a introdução da SAN, pudemos utilizar o protocolo SCSI em infraestruturas de rede, proporcionando transferência de dados em alta velocidade no nível de bloco entre vários elementos da rede de armazenamento.

A Internet Small Computer System Interface também fornece acesso em bloco aos dados, mas não por si só, mas sobre redes TCP/IP.

A arquitetura do SCSI convencional é baseada em um modelo "cliente"/"servidor". Um "cliente", como um servidor ou estação de trabalho, inicia solicitações para ler ou gravar dados de um executor - um "servidor", como um sistema de armazenamento. Os comandos emitidos pelo “cliente” e processados pelo “servidor” são colocados no Bloco Descritor de Comandos (CDB). O “servidor” executa o comando, e o final de sua execução é indicado por um sinal especial. O encapsulamento e a entrega confiável de transações CDB entre iniciadores e executores através de uma rede TCP/IP é a principal tarefa do iSCSI e deve ser realizada em um SCSI não tradicional, ambiente potencialmente não confiável de redes IP.

Aqui está um modelo das camadas do protocolo iSCSI, que permite entender a ordem de encapsulamento dos comandos SCSI para transmiti-los através de meio físico.

Figura 2. Modelo das camadas inferiores do protocolo iSCSI

O protocolo iSCSI monitora a transferência de blocos de dados e fornece confirmação da autenticidade da conclusão da operação de E/S. Que, por sua vez, é fornecido por meio de uma ou mais conexões TCP.

iSCSI tem quatro componentes:

- Gerenciamento de nomes e endereços (Convenções de Nomenclatura e Endereço iSCSI).

- Gerenciamento de sessão (gerenciamento de sessão iSCSI).

- Tratamento de erros (manipulação de erros iSCSI).

- Segurança (Segurança iSCSI).

Gerenciar nomes e endereços

Como os dispositivos iSCSI são membros de uma rede IP, eles possuem entidades de rede individuais. Uma entidade de rede pode conter um ou mais nós iSCSI.

Figura 3. Modelo de entidade de rede

Um nó iSCSI é um identificador de dispositivos SCSI (na entidade de rede) acessíveis através da rede. Cada nó iSCSI possui um nome iSCSI exclusivo (até 255 bytes de comprimento), que é formado de acordo com as regras adotadas para nomenclatura de nós na Internet. Por exemplo: "fqn.com.ustar.storage.itdepartment.161". Este nome tem um formato legível e pode ser processado por um Servidor de Nomes de Domínio (DNS). Assim, o nome iSCSI garante a identificação correta do dispositivo iSCSI, independentemente da sua localização física. Ao mesmo tempo, no processo de monitoramento e transmissão de dados entre dispositivos, é mais conveniente utilizar uma combinação de endereço IP e porta TCP, que são fornecidos pelo Portal de Rede. O protocolo iSCSI, além dos nomes iSCSI, oferece suporte para aliases, que, via de regra, são exibidos em sistemas de administração para facilitar a identificação e gerenciamento pelos administradores do sistema.

Gerenciamento de sessão

Uma sessão iSCSI consiste em uma fase de autenticação (fase de login) e uma fase de troca (fase de recursos completos), que é concluída por um comando especial.

A fase de autenticação iSCSI é semelhante ao processo Fibre Channel Port Login (PLOGI). É utilizado para negociar vários parâmetros entre duas Entidades de Rede e confirmar os direitos de acesso do iniciador. Se a fase de autenticação iSCSI for bem-sucedida, o executor confirma o login ao iniciador, caso contrário o login não é confirmado e a conexão TCP é encerrada.

Assim que o login for confirmado, a sessão iSCSI passa para a fase de troca. Se mais de uma conexão TCP tiver sido estabelecida, o iSCSI exigirá que cada par comando/resposta passe por uma conexão TCP. Este procedimento garante que cada comando individual de leitura ou gravação será executado sem a necessidade de rastrear adicionalmente cada solicitação à medida que ela passa por diferentes threads. No entanto, diferentes transações podem ser transmitidas simultaneamente por diferentes conexões TCP na mesma sessão.

Figura 4. Exemplo de gravação iSCSI

No final da transação, o iniciador envia/recebe os dados mais recentes e o executor envia uma resposta que confirma o sucesso da transferência de dados.

Caso seja necessário encerrar uma sessão, é utilizado o comando iSCSI logout, que transmite informações sobre os motivos do encerramento da sessão. Também pode transmitir informações sobre qual conexão deve ser fechada no caso de um erro de conexão, para fechar conexões TCP problemáticas.

Erro ao processar

Devido à alta probabilidade de ocorrência de erros durante a transmissão de dados em alguns tipos de redes IP, especialmente implementações de WAN nas quais o iSCSI pode operar, o protocolo fornece muitas medidas de tratamento de erros.

Para que o tratamento de erros e a recuperação de falhas funcionem corretamente, tanto o iniciador quanto o executor devem ser capazes de armazenar comandos em buffer até que sejam reconhecidos. Cada dispositivo final deve ser capaz de recuperar seletivamente uma PDU perdida ou corrompida como parte de uma transação para restaurar a transmissão de dados.

A hierarquia de tratamento e recuperação de erros iSCSI inclui:

- No nível mais baixo, detecção de erros e recuperação de dados no nível de tarefa SCSI, por exemplo, retransmissão de uma PDU perdida ou danificada.

- No próximo nível, pode ocorrer um erro na conexão TCP que transmite a tarefa SCSI, ou seja, a conexão TCP pode estar danificada. Neste caso, é feita uma tentativa de restaurar a conexão.

- E, finalmente, a própria sessão iSCSI pode ser corrompida. O encerramento e a restauração da sessão geralmente não são necessários se a restauração for tratada corretamente em outros níveis, mas o oposto pode acontecer. Esta situação requer o fechamento de todas as conexões TCP, a conclusão de todas as tarefas, comandos SCSI incompletos e o reinício da sessão por meio de novo login.

Segurança

Devido ao uso de iSCSI em redes onde é possível o acesso não autorizado aos dados, a especificação permite o uso de uma variedade de métodos para melhorar a segurança. Ferramentas de criptografia como o IPSec, que utilizam camadas inferiores, não requerem negociação adicional, pois são transparentes para as camadas superiores, incluindo o iSCSI. Para autenticação, várias soluções podem ser usadas, por exemplo, Kerberos ou Private Key Exchange; um servidor iSNS pode ser usado como repositório de chaves.

Outros (iFCP, FCIP)

Como parte do trabalho em tecnologias de armazenamento de dados em rede, a Internet Engineering Task Force (IETF) criou um grupo de trabalho de armazenamento IP (IPS) nas seguintes áreas:

- iSCSI (interface de sistemas de pequenos computadores da Internet)

- FCIP (Fibre Channel sobre TCP/IP)

- iFCP (Protocolo Fibre Channel da Internet)

- iSNS (serviço de nomes de armazenamento na Internet)

E também, como já foi referido, em Janeiro de 2001, foi organizado um fórum de armazenamento IP no âmbito da SNIA (Storage Networking Industry Association). Hoje o fórum inclui três subgrupos: FCIP, iFCP, iSCSI. Cada um deles representa um protocolo que está sob a proteção da IETF.

FCIP- um protocolo de túnel criado com base em TCP/IP, cuja função é conectar SANs FC geograficamente distantes sem qualquer impacto nos protocolos FC e IP.

iFCP- um protocolo criado com base em TCP/IP para conectar sistemas de armazenamento de dados FC a redes de armazenamento de dados FC, utilizando infra-estrutura IP juntamente com ou em vez de elementos de comutação e roteamento FC.

iSCSI- discutido acima...

Para entender melhor o posicionamento desses três protocolos, apresentamos um diagrama de blocos das redes construídas utilizando-os.

Figura 5. Diagrama de blocos de redes de armazenamento IP

Fibre Channel sobre IP

O menos revolucionário dos três mencionados acima é o protocolo Fibre Channel sobre IP. Praticamente não faz alterações na estrutura da SAN ou na organização dos próprios sistemas de armazenamento de dados. A ideia principal deste protocolo é implementar a possibilidade de combinar redes de armazenamento de dados geograficamente distantes.

Esta é a aparência da pilha de protocolos FCIP:

Figura 6. Camadas inferiores do protocolo FCIP

O FCIP ajuda a resolver eficazmente o problema de distribuição territorial e agregação de SAN em longas distâncias. Suas principais vantagens são que este protocolo é completamente transparente para as redes FC SAN existentes e está focado no uso da infraestrutura das modernas redes MAN/WAN. Assim, para fornecer novas funcionalidades, os usuários que procuram oportunidades de conectar SANs FC geograficamente distantes precisarão apenas de um gateway FCIP e de uma conexão à rede MAN/WAN. Uma SAN distribuída geograficamente construída usando FCIP é percebida pelos dispositivos SAN como uma rede FC regular e, para a rede MAN/WAN à qual está conectada, representa tráfego IP regular.

O padrão Draft IETF IPS - FCIP Working Group define:

- regras para encapsulamento de quadros FC para transmissão via TCP/IP;

- regras para usar encapsulamento para criar uma conexão virtual entre dispositivos FC e elementos de rede FC;

- Ambiente TCP/IP para suportar a criação de comunicação virtual e fornecimento de tunelamento de tráfego FC através da rede IP, incluindo questões de segurança, integridade de dados e velocidade de transferência de dados.

Entre os problemas aplicados que podem ser resolvidos de forma eficiente utilizando o protocolo FCIP estão: backup remoto, recuperação de dados e acesso geral aos dados. Ao usar comunicações MAN/WAN de alta velocidade, você também pode usar com sucesso: duplicação síncrona de dados e acesso distribuído compartilhado a sistemas de armazenamento de dados.

iFCP

O Internet Fibre Channel Protocol é um protocolo que fornece transmissão de tráfego FC por meio de transporte TCP/IP entre gateways iFCP. Neste protocolo, a camada de transporte FC é substituída pelo transporte de rede IP, o tráfego entre dispositivos FC é roteado e comutado usando TCP/IP. O protocolo iFCP oferece a capacidade de conectar sistemas de armazenamento FC existentes a uma rede IP com suporte para os serviços de rede exigidos por esses dispositivos.

A pilha de protocolos iFCP é semelhante a esta:

Figura 7. Camadas inferiores do protocolo iFCP

iFCP, conforme especificação:

- sobrepõe quadros FC para transporte em uma conexão TCP predefinida;

- Os serviços de mensagens e roteamento FC se sobrepõem no dispositivo de gateway iFCP, portanto, as estruturas e componentes da rede FC não são mesclados em uma SAN FC comum, mas são gerenciados por ferramentas TCP/IP;

- cria dinamicamente túneis IP para quadros FC

Um recurso importante do iFCP é que ele fornece comunicação FC entre dispositivos através de uma rede IP, que é muito mais flexível do que a comunicação SAN para SAN. Assim, por exemplo, se o iFCP tiver um link TCP entre pares N_Port de dois dispositivos FC, esse link poderá ter seu próprio nível de QoS, que será diferente do nível de QoS do outro par de dispositivos FC.

Conclusão

Resumindo, gostaria de expressar minha firme confiança de que o Fibre Channel não desaparecerá em nenhum lugar no futuro próximo, o mercado FC SAN crescerá e se desenvolverá. Ao mesmo tempo, os protocolos de armazenamento IP proporcionarão a oportunidade de usar redes de armazenamento de forma eficaz nas tarefas de aplicação para as quais o FC não pode fornecer implementação eficaz. Usando os protocolos FCIP e iFCP, as redes de armazenamento serão distribuídas geograficamente. E a introdução do iSCSI, por sua vez, tornará possível aproveitar os benefícios da SAN em áreas que ainda permanecem não realizadas ou que são implementadas de forma ineficaz no âmbito das tecnologias comuns hoje.

P.S.

O rápido desenvolvimento das redes de armazenamento de dados tornou-se a base para a formação do conceito de rede mundial de armazenamento de dados. WWSAN é uma rede mundial de armazenamento e prevê a criação de uma infraestrutura que proporcionará acesso e armazenamento em alta velocidade de dados distribuídos em todo o mundo. O conceito é muito próximo do WWW que existe hoje, mas é baseado em outros serviços. Um dos exemplos originais é o atendimento de um “gerente” que viaja pelo mundo com apresentações. WWWSAN prevê a movimentação transparente de dados “móveis” seguindo a movimentação pessoal de seu proprietário em todo o mundo. Assim, não importa onde esteja o “gestor”, ele sempre terá a oportunidade de obter acesso em alta velocidade aos dados de que necessita, cujo trabalho não exigirá uma sincronização complexa, por vezes muito ineficiente, através da WWW.

É seguro dizer que o conceito de construção de uma rede mundial de armazenamento de dados se encaixa perfeitamente no desenvolvimento de modernas tecnologias de armazenamento IP.

Termos e abreviações:

- SAN - Rede de Área de Armazenamento

- CDB - bloco descritor de comando, protocolo descritor (descrição) de comando.

- PDU - Unidade de Dados de Protocolo, unidade de troca de protocolo, módulo de dados de protocolo.

- QoS - abr. de Qualidade de Serviço, a qualidade e classe dos serviços de transmissão de dados prestados (geralmente descreve a rede em termos de latência e largura de banda do sinal).

- SNIA – Storage Networking Industry Association, associação da indústria de sistemas de armazenamento em rede.

- DNS - Servidor de Nomes de Domínio, servidor de nomes de domínio.

- PLOGI - Login da porta Fibre Channel.

- iSCSI - Interface de pequenos sistemas de computador para Internet

- FCIP - Fibre Channel sobre TCP/IP

- iFCP - Protocolo Fibre Channel da Internet

- iSNS - Serviço de Nomes de Armazenamento na Internet

- WWSAN - World Wide Strorage Area Network, uma rede mundial de armazenamento de dados

Literatura:

- "SAN após Fibre Channel" - Lucas Merian. 12/02/2002: Mundo de Computador, #05/2002;

- Tutorial de armazenamento IP, - SNIA;

- Artigo Técnico iSCSI, - SNIA;

- Protocolo Internet Fibre Channel (iFCP) - Uma Visão Geral Técnica, - SNIA;

- Fórum de armazenamento, - HP EMEA, 12 a 13 de junho de 2002.

Depois de cinco anos trabalhando com redes de área de armazenamento (SANs) Fibre Channel, fiquei muito intrigado com o advento do iSCSI: o que o protocolo faz e, mais importante, como funciona e como o iSCSI pode ser usado para resolver problemas do mundo real para Usuários. Assim, após vários meses intensos de conversa com muitos especialistas neste tópico, apresento neste artigo algumas das minhas opiniões sobre iSCSI.

O que exatamente é iSCSI?

iSCSI envia comandos SCSI em pacotes IP. Mais detalhadamente, o iSCSI é projetado como um protocolo para um iniciador de armazenamento (geralmente um servidor) enviar comandos SCSI a um executor (geralmente fita ou disco) via IP.Outros protocolos: FCIP - envia blocos Fibre Channel sobre IP, essencialmente estendendo conexões Fibre Channel; realmente não tem nada a ver com SCSI. Por outro lado, o iFCP fornece mapeamento de FCP (serial SCSI over Fibre Channel) de e para IP. Em outras palavras, oferece um protocolo de roteamento Fibre Channel (fabric) que permite conectividade sobre IP.

Em outras palavras, iSCSI é um protocolo SCSI sobre IP que conecta o servidor ao armazenamento de dados. Outros protocolos fornecem conexões Fibre Channel para Fibre Channel com vários graus de inteligência.

Como os dispositivos iSCSI se encontram?

No caso de conexões SCSI regulares e loops Fibre Channel, o método de descoberta de dispositivos é bastante primitivo. Para redes Fibre Channel (fabric), existe um serviço necessário chamado Simple Name Server, ou simplesmente servidor de nomes de domínio, que funciona com centenas ou milhares de dispositivos. Mas em IP, teoricamente, podem existir vários milhões de dispositivos.Atualmente existem dois mecanismos usados para descobrir dispositivos iSCSI no mundo IP. O primeiro é o SLP (service locator protocol) - um protocolo da família TCP/IP que permite a configuração automática de diversos recursos. Este protocolo de descoberta de serviço já existe no mundo IP há algum tempo. No entanto, recentemente muitos fabricantes, incluindo a Microsoft, começaram a desenvolver um novo protocolo - Internet Simple Name Server. Simplificando, foram utilizados os princípios de um servidor de nomes de domínio simples para Fibre Channel e depois ampliados para lidar com o tamanho das redes IP sem perder os recursos de armazenamento do SLP.

Como o iSCSI pode ser usado?

Existem três maneiras principais de usar o iSCSI:- Um servidor iSCSI especializado que acessa armazenamento iSCSI especializado.

- Um servidor iSCSI especializado que acessa o armazenamento conectado ao Fibre Channel por meio de um roteador iSCSI para Fibre Channel.

- Servidor Fibre Channel acessando armazenamento iSCSI por meio de um roteador Fibre Channel para iSCSI.

Então, o que é mais provável e/ou prático de usar? Para responder a essa pergunta, precisamos recuar um pouco e lembrar que o armazenamento em rede requer flexibilidade, utilizando produtos de diferentes maneiras. Hoje, usar iSCSI em servidores é relativamente novo, mas fácil, dado o suporte da Microsoft para Windows Server 2000 e 2003.

Por esse motivo, uma maneira de usar o iSCSI é usar servidores iSCSI conectados ao armazenamento Fibre Channel existente por meio de um roteador iSCSI para Fibre Channel, provavelmente em uma SAN Fibre Channel. Isso significa que as mesmas portas nas mesmas matrizes de armazenamento podem fornecer serviço de armazenamento para servidores Fibre Channel e iSCSI. Portanto, isso permite que você obtenha mais benefícios do uso do armazenamento SAN e Fibre Channel do que já possui, e você pode fazer isso agora mesmo - o mercado oferece todos os produtos necessários.

De acordo com as minhas suposições, eventos semelhantes ocorrerão no mercado de NAS; na verdade, eles já estão acontecendo. Como os dispositivos NAS já conectam unidades a redes IP, compartilhando serviços via Network File System (NFS) e/ou Common Internet File Access Protocol (CIFS), é fácil para o NAS transferir dados em nível de bloco através das mesmas portas usando iSCSI, novamente permitindo que você use soluções de armazenamento existentes de novas maneiras.

Existem várias outras soluções interessantes e não padronizadas aguardando o surgimento do armazenamento dedicado somente iSCSI, que pode funcionar perfeitamente em um novo local onde a consolidação do armazenamento ainda não foi realizada e existem apenas produtos de uma solução.

Quem usará o iSCSI?

Como um especialista que trabalhou na área de Fibre Channel por vários anos, infelizmente tenho que salientar ao mundo Fibre Channel que o iSCSI pode ser executado em velocidade de fio e definitivamente pode ser executado tão rápido quanto qualquer servidor normal executando tarefas de qualquer aplicativo normal. Para a comunidade IP, é necessário notar a prevalência significativa do Fibre Channel, especialmente quando comparamos o seu número com o número de portas de rede de 1 GB, e não com o número de outras portas de rede. É importante para a comunidade Fibre Channel observar que, embora muito armazenamento e até mesmo um número significativo de servidores poderosos estejam conectados ao Fibre Channel, há vários servidores Unix desconectados e um grande número de servidores Intel que não funcionam com Fibre Channel.Portanto, o iSCSI pode funcionar para qualquer pessoa, mas talvez o maior mercado potencial esteja nos servidores Intel e nos servidores ultrafinos e de alta densidade (Intel ou outros). Além disso, o iSCSI às vezes pode ser usado para servidores de alto desempenho, no caso de escritórios remotos para acessar um data center central via SAN, e em outros casos onde é muito cedo para usar Fibre Channel, afinal ainda existem muitos servidores e armazenamento não conectados aos dados da rede.

NIC, TOE e HBA: Quando devem ser usados?

Concluindo, existem três abordagens para conectar um servidor:- Placa de interface padrão (NIC) com driver iSCSI

- NIC TOE (TCP Offload Engine) com driver iSCSI

- HBAs (Host Bus Adapter) criados para iSCSI por fabricantes tradicionais de adaptadores Fibre Channel.

O ponto principal aqui é que, diferentemente dos adaptadores Fibre Channel, os preços do iSCSI variam de baixo (gratuito) a alto desempenho (aceleradores) e, portanto, podem ser adaptados para atender aos requisitos da aplicação. Além disso, a capacidade de carga de saída (fan-out ou oversubscription) permite o uso de portas Ethernet mais econômicas (rápidas e GE) em vez de portas de switches FC especializados, o que reduz ainda mais os custos. Com placas iSCSI TOE custando US$ 300 ou menos, a sobrecarga de conexão de host é significativamente menor do que com FC, mesmo para desempenho TOE.

Como o FC pode rodar a 2 Gbps, o Fibre Channel é preferido para servidores de ponta (não existe Ethernet 2G), embora, para ser justo, não existam muitos servidores que usem esse tipo de largura de banda, mesmo no Fibre Channel. É claro que, do ponto de vista do armazenamento, 2 Gbps é mais provável até vermos portas FC de 10 Gb ou mesmo portas Ethernet/iSCSI de 10 Gb. O iSCSI abre as portas para centenas ou milhares de servidores, especialmente sistemas Intel, muitos dos quais podem ser menos exigentes e muitos dos quais ainda não se beneficiaram do armazenamento conectado à rede.

Só o tempo dirá o que exatamente acontecerá, embora uma coisa seja certa: será um ano muito interessante para armazenamento em rede e iSCSI.

Se você já gerenciou servidores ou uma rede de computadores corporativa, provavelmente já se deparou com o problema de aumentar de forma transparente a capacidade de sua infraestrutura existente. E embora tais soluções, em princípio, existam, são geralmente caracterizadas por preços elevados e baixa flexibilidade.

Os sistemas de 19" geralmente não têm espaço suficiente para acomodar discos rígidos adicionais. Como resultado, surge a única alternativa: conectar dispositivos de armazenamento individuais de 19″ ao servidor por meio de uma interface SCSI ou Fibre Channel. No entanto, ao mesmo tempo, ainda misturamos tarefas de servidor e funções de armazenamento de dados.

E grandes gabinetes de servidores com baias adicionais para discos rígidos também não são a solução ideal - novamente, temos uma mistura de tarefas.

Concorde que o armazenamento ideal deve ser muito flexível. Para que possa ser facilmente implantado, usado em várias partes da rede, em diferentes sistemas operacionais e, claro, possa ser facilmente expandido. E o desempenho não deve ser esquecido. A resposta a todas as questões colocadas pode ser chamada de iSCSI - Internet SCSI. Esta solução empacota o protocolo SCSI em pacotes TCP/IP, resultando em uma interface de armazenamento universal para toda a infraestrutura de rede. Além disso, o iSCSI permite consolidar seus sistemas de armazenamento atuais.

Como funciona o iSCSI?

O diagrama mostra como funciona o iSCSI. Os subsistemas de armazenamento devem utilizar a infraestrutura de rede existente, independente dos servidores. A consolidação do armazenamento mencionada acima significa simplesmente que o armazenamento deve estar acessível a partir de qualquer servidor, minimizando os custos de gerenciamento. Além disso, capacidade adicional pode ser adicionada aos sistemas existentes.

As vantagens desta abordagem são muitas e bastante óbvias. Muitas empresas já possuem uma infra-estrutura de rede eficiente, muitas vezes usando tecnologias testadas pelo tempo, como Ethernet. Não há necessidade de implementar ou testar novas tecnologias para usar iSCSI ou outros sistemas como SAN (Storage Area Networks). Claro, aqui você pode economizar em especialistas em implementação caros.

Em geral, qualquer administrador de rede pode gerenciar clientes e servidores iSCSI com um pouco de treinamento. Afinal, o iSCSI é implantado na infraestrutura existente. Além disso, o iSCSI é altamente disponível porque os servidores iSCSI podem ser conectados a vários switches ou segmentos de rede. Finalmente, a arquitetura é inerentemente altamente escalável graças às tecnologias de comutação Ethernet.

Em princípio, um servidor iSCSI pode ser implementado em software ou hardware. Mas devido à alta carga da solução de software no processador, é melhor ficar com a última opção. A principal tarefa de um servidor iSCSI é encapsular pacotes SCSI em pacotes TCP/IP, e tudo isso deve ser feito em tempo real. É claro que em um servidor de software todas essas tarefas serão executadas pelo processador central, e em uma solução de hardware - mecanismos especiais TCP/IP e SCSI.

Graças ao cliente iSCSI, os recursos de armazenamento de um servidor iSCSI podem ser integrados ao sistema cliente na forma de um dispositivo com significado semelhante a um disco rígido local. Aqui, a grande vantagem em relação às habituais pastas de rede compartilhadas (compartilhamentos) será a alta segurança. Afinal, o iSCSI enfatiza a autenticação correta dos pacotes iSCSI, e eles são transmitidos pela rede de forma criptografada.

É claro que você obterá um desempenho um pouco menor que os sistemas SCSI locais - porque a rede introduz seus próprios atrasos. No entanto, redes modernas com largura de banda de até 1 Gbit/s (128 MB/s) já fornecem velocidade suficiente, mas a maior parte dela nunca é utilizada.

Cada nó iSCSI recebe seu próprio nome (até um máximo de 255 bytes de comprimento) e um alias (nome abreviado), que não depende do endereço IP. Assim, o acesso ao armazenamento será garantido mesmo após a transferência para outra sub-rede.

iSCSI em ação

É claro que, além da rede, o principal requisito para a implementação do iSCSI é a organização de um servidor iSCSI. Testamos diversas soluções, tanto de software quanto de hardware.

Ambos os tipos de soluções satisfazem todos os requisitos iSCSI, fornecendo acesso de armazenamento aos computadores clientes. O sistema cliente pode ser equipado com um adaptador iSCSI, o que reduzirá a carga do processador central (muito conveniente para estações de trabalho).

Em princípio, o iSCSI pode ser usado em uma rede de 100 Mbit/s, mas então, em comparação com unidades locais, você experimentará uma lentidão significativa. Naturalmente, Gigabit Ethernet é uma solução muito mais eficiente - é improvável que a largura de banda se torne um gargalo, mesmo ao usar vários arrays RAID 5. Ao mesmo tempo, isso não pode ser dito sobre arrays RAID 0, mas esse armazenamento raramente é conectado pela rede.

Se você recorrer ao cliente, será necessário um iniciador iSCSI. Eles foram lançados para quase todos os sistemas operacionais. Uma pesquisa no Google pela combinação de “Microsoft”, “iSCSI” e “Initiator” é um bom exemplo disso.

Então, no programa inicial, você precisa configurar uma conexão com o servidor. As unidades de servidor conectadas aparecerão no computador como discos rígidos e podem ser usadas como unidades normais.

O protocolo iSCSI fornece criptografia de pacotes baseada em IPsec, embora não seja obrigatório. Por exemplo, nem sempre faz sentido criptografar pacotes dentro de uma rede corporativa. Esta opção será mais interessante para WAN.

Aplicativos Adicionais

O iSCSI também é um excelente meio de backup de dados, pois as informações podem ser facilmente copiadas para outro disco rígido. Incluindo, mesmo online, usando a função de cópia de sombra do Windows. O iSCSI pode até ser conectado através de uma conexão DSL, mas aqui o fator limitante será a velocidade da linha. No entanto, tudo depende da natureza da aplicação.

A grande vantagem do iSCSI é que a redundância clássica não está mais limitada a um local – e isso não deve ser subestimado. Por exemplo, dispositivos como unidades de fita cassete agora podem ser instalados em qualquer lugar da rede. Mesmo que o pior aconteça, os dados iSCSI podem ser recuperados num tempo mínimo.

Se a solução iSCSI for implementada em software, o adaptador de rede terá que transferir muitos dados. Como os adaptadores de rede convencionais nem sempre usam várias tecnologias de aceleração de hardware, parte da carga pode ser transferida para o processador central. SCSI é um protocolo de bloco, enquanto Ethernet é um protocolo de pacote. Ou seja, grande parte da carga de trabalho estará relacionada ao encapsulamento e extração de informações SCSI de pacotes TCP/IP. Essa tarefa pode sobrecarregar até mesmo um processador moderno.

Para resolver o problema, foram desenvolvidos mecanismos especiais TOE (TCP/IP Offload Engines), que cuidam de todas as operações iSCSI complexas imediatamente após o adaptador de rede. Como resultado, a carga no processador do sistema é reduzida e os usuários e o sistema podem continuar a funcionar normalmente.

Espero que agora tenha ficado um pouco mais claro o que é o armazenamento de rede no iSCSI e como ele funciona.

B Há muito tempo me tornei dependente de informações. Você pode perder equipamentos, funcionários, dinheiro e muito mais, mas esses recursos podem ser repostos (mesmo que no longo prazo). Mas a perda de dados corporativos costuma ser irreversível. Segundo agências analíticas, se uma empresa perder 80% dos dados corporativos, ela deixará de existir em 2 a 3 anos. Dado que a segurança empresarial é um dos pilares da segurança de um país, a UE e os EUA já possuem leis que obrigam as empresas comerciais, bem como as agências governamentais, a implementar meios de proteger a informação contra desastres. Este estado de coisas está a levar a uma necessidade crescente de soluções destinadas a prevenir a perda de dados. Isso pode acontecer devido a falha de equipamento, ataque de vírus ou hackers, erro humano, desastre natural ou provocado pelo homem, incêndio, etc. Para se proteger contra esses fatores, é necessário organizar o armazenamento de dados de backup, na maioria dos casos remoto.O tema sistemas de armazenamento de dados de backup já foi abordado em edições anteriores da revista. Portanto, não descreveremos aqui conceitos gerais, mas passaremos imediatamente para uma consideração detalhada de uma das tecnologias promissoras - iSCSI. De acordo com empresas analíticas, os produtos que utilizam iSCSI representam hoje 25% do mercado de sistemas de armazenamento de dados básicos e, em 2010, o iSCSI reinará quase supremo no segmento de armazenamento para pequenas empresas, ocupando 50% do mercado no médio porte. segmento empresarial e 20-25% no segmento de grandes empresas.

O que é iSCSI?

iSCSI é um protocolo ponta a ponta para transporte de blocos de dados em redes IP. Este protocolo é usado em servidores (na terminologia iSCSI - "iniciadores"), dispositivos de armazenamento ("destinos") e dispositivos de transferência de protocolo ("gateways"). O iSCSI usa switches e roteadores de rede Ether regulares para transferir blocos de dados do servidor para o armazenamento. Também permite usar a infraestrutura IP existente para organizar redes de área de armazenamento (SANs) sem restrições de distância.

O iSCSI é baseado nos dois protocolos mais utilizados: SCSI - um protocolo para troca de blocos de dados entre um computador e um armazenamento, e IP - um protocolo de transporte de rede mais utilizado atualmente em redes Ethernet corporativas.

Na Fig. A Figura 1 mostra esquematicamente o conjunto de protocolos envolvidos ao usar iSCSI. O uso de um conjunto de comandos SCSI padrão simplifica a compatibilidade com sistemas operacionais e aplicativos existentes. O uso de TCP/IP permite que comandos SCSI sejam transmitidos globalmente.

A arquitetura do SCSI convencional é baseada em um modelo cliente-servidor. O “cliente”, que pode ser, por exemplo, um servidor físico ou estação de trabalho, inicia solicitações de leitura ou gravação de dados do executor – o “servidor”, que, via de regra, é um sistema de armazenamento. Os comandos emitidos pelo “cliente” e processados pelo “servidor” são colocados em um Bloco Descritor de Comandos (CDB).

Um CDB é uma estrutura por meio da qual um aplicativo cliente envia comandos para um dispositivo servidor. O “servidor” executa o comando, e o final de sua execução é indicado por um sinal especial. O encapsulamento e a entrega confiável de transações CDB entre iniciadores e executores através de uma rede TCP/IP é a principal tarefa do iSCSI e deve ser realizado em um SCSI não tradicional, ambiente potencialmente não confiável de redes IP.

Na Fig. A Figura 2 mostra um modelo das camadas do protocolo iSCSI, que permite entender a ordem em que os comandos SCSI são encapsulados para transmissão através de mídia física.

O protocolo iSCSI monitora a transferência de blocos de dados e fornece confirmação da validade da conclusão da operação de E/S, que por sua vez é fornecida por meio de uma ou mais conexões TCP.

Arroz. 2. Modelo das camadas inferiores do protocolo iSCSI

|

|

Arroz. 3 . Modelo de "entidades de rede"

iSCSI tem quatro componentes:

Gerenciamento de nomes e endereços (convenções de endereços e nomenclatura iSCSI);

Gerenciamento de sessão (gerenciamento de sessão iSCSI);

tratamento de erros (manipulação de erros iSCSI);

Segurança (Segurança iSCSI).

Gerenciar nomes e endereços

Como os dispositivos iSCSI são membros de uma rede IP, eles possuem “Entidades de Rede” individuais. Cada um deles pode conter um ou mais nós iSCSI (Fig. 3).

Um nó iSCSI é um identificador para dispositivos SCSI acessíveis através da rede. Cada nó iSCSI possui um nome exclusivo (até 255 bytes), que é formado de acordo com as regras adotadas para nomenclatura de nós na Internet (por exemplo, fqn.com.ustar.storage.itdepartment.161). Este nome tem um formato legível e pode ser processado por um servidor de nomes de domínio (DNS). Assim, o nome iSCSI garante a identificação correta do dispositivo iSCSI, independentemente da sua localização física.

Ao mesmo tempo, no processo de monitoramento e transmissão de dados entre dispositivos, é mais conveniente utilizar uma combinação de endereço IP e porta TCP, que são fornecidos pelo Portal de Rede. O protocolo iSCSI, além dos nomes iSCSI, fornece suporte para aliases, que normalmente são exibidos em sistemas de administração para facilitar a identificação e o gerenciamento pelos administradores do sistema.

Gerenciamento de sessão

Uma sessão iSCSI consiste em uma fase de autenticação (fase de login) e uma fase de troca (fase de recursos completos), que termina com um comando especial.

A fase de autenticação é usada para negociar vários parâmetros entre duas “entidades de rede” e confirmar os direitos de acesso do iniciador. Após o procedimento de autenticação, a sessão iSCSI segue para a fase de troca. Se mais de uma conexão TCP tiver sido estabelecida, o iSCSI exigirá que cada par comando/resposta também passe por uma conexão TCP. Este procedimento garante que cada comando de leitura ou gravação será executado sem a necessidade de rastrear adicionalmente cada solicitação à medida que ela passa por diferentes threads. No entanto, diferentes transações podem ser transmitidas simultaneamente por diferentes conexões TCP na mesma sessão.

No final da transação, o iniciador envia e recebe os dados mais recentes e o executor envia uma resposta que confirma o sucesso da transferência dos dados.

Caso seja necessário encerrar uma sessão, é utilizado o comando iSCSI logout, que transmite informações sobre os motivos do encerramento. Ele também pode transmitir informações sobre qual conexão fechar se ocorrer um erro de conexão, para fechar conexões TCP problemáticas.

Erro ao processar

Devido à alta probabilidade de ocorrência de erros durante a transmissão de dados em alguns tipos de redes IP, especialmente em implementações WAN (onde o iSCSI também pode funcionar), o protocolo fornece uma série de medidas de tratamento de erros.

Para que o tratamento de erros e a recuperação de falhas funcionem corretamente, tanto o iniciador quanto o executor devem ser capazes de armazenar comandos em buffer até que sejam reconhecidos. Cada dispositivo final deve ser capaz de recuperar seletivamente uma PDU perdida ou corrompida como parte de uma transação para restaurar a transmissão de dados.

A hierarquia de tratamento e recuperação de erros iSCSI inclui:

1. No nível mais baixo - detecção de erros e recuperação de dados no nível da tarefa SCSI, por exemplo, retransmissão de uma PDU perdida ou danificada.

2. No próximo nível, pode ocorrer um erro na conexão TCP que transmite a tarefa SCSI, ou seja, A conexão TCP pode ficar danificada. Neste caso, é feita uma tentativa de restaurar a conexão.

3. E, finalmente, a própria sessão iSCSI pode ser corrompida. O encerramento e a restauração da sessão geralmente não são necessários se a restauração for tratada corretamente em outros níveis, mas o oposto pode acontecer. Esta situação requer o fechamento de todas as conexões TCP, o encerramento de todas as tarefas, comandos SCSI pendentes e o reinício da sessão com reautenticação.

Segurança

Devido ao uso de iSCSI em redes onde é possível o acesso não autorizado aos dados, a especificação permite o uso de uma variedade de métodos para melhorar a segurança. Ferramentas de criptografia como o IPSec, que utilizam camadas inferiores, não requerem negociação adicional, pois são transparentes para as camadas superiores, incluindo o iSCSI. Uma variedade de soluções podem ser usadas para autenticação, como Kerberos ou troca de chave privada; Um servidor iSNS pode ser usado como repositório de chaves.

|

|

Arroz. 4. Rede IP usando dispositivos iSCSI

Aplicações Práticas de iSCSI

Existem três maneiras de implementar soluções baseadas em redes de armazenamento iSCSI em sistemas de TI. Cada um deles tem suas vantagens e desvantagens, que tentaremos considerar.

A maneira mais simples de implementar uma SAN iSCSI é usar armazenamento habilitado para iSCSI. O armazenamento pode ser uma matriz de disco, unidade de fita, CD, DVD, PDD, biblioteca UDO.

No exemplo mostrado na Fig. 4, cada servidor, estação de trabalho e unidade suporta uma interface Ethernet e uma pilha de protocolos iSCSI. Para organizar conexões de rede, são usados roteadores IP comuns e switches Ethernet comuns.

Se tudo estiver claro com o armazenamento - aqui o protocolo iSCSI é suportado no nível do código do microprocessador “com fio”, então com servidores e estações de trabalho (“hosts”) surge uma pequena nuance. Para que um host se conecte ao armazenamento iSCSI, um iniciador iSCSI de hardware ou software deve ser instalado nele.

Tendo uma placa de rede Gigabit Ethernet no host e carregando um software iniciador iSCSI (driver), o host pode ser conectado a uma rede de armazenamento SAN usando o protocolo IP. Para combinar as funções do controlador de rede e do controlador da interface de armazenamento, a solicitação do bloco e o próprio bloco de dados devem ser colocados dentro de um pacote TCP/IP. Esta operação é atribuída ao(s) processador(es) do próprio host, o que consome muito poder de computação e reduz significativamente o desempenho do servidor. Para reduzir os custos computacionais de criação e processamento da pilha de protocolos TCP/IP para transmissão de comandos SCSI, foi criado o mecanismo de descarregamento TCP/IP (TOE). O TOE cuida de todo o trabalho de processamento da pilha TCP/IP e libera a CPU do host. Em outras palavras, o TOE nada mais é do que uma implementação de hardware da pilha TCP/IP em um adaptador de rede Ethernet.

Adaptadores Ethernet com TOE podem servir como iniciadores para iSCSI SAN. Porém, para obter o melhor desempenho do host, é recomendado o uso de adaptadores iSCSI que, além do TOE, também implementem a camada iSCSI no hardware, por exemplo, QLogic iSCSI HBAs QLA4010 ou Adaptec iSCSI HBAs 7211.

Esses adaptadores possuem chips iSCSI e TCP/IP especiais, que permitem altas velocidades de processamento de pacotes iSCSI e descarregamento máximo do processador host.

As principais vantagens de utilizar armazenamento com suporte iSCSI são a facilidade de configuração do sistema e a ausência de possibilidade de falhas de software. O software iSCSI está conectado ao chip e não pode ser danificado por vírus ou ataques de hackers. A desvantagem deste método é que a maioria das empresas já investiu na compra de armazenamento SCSI e a implementação de redes de armazenamento iSCSI lhes parece um desperdício de dinheiro injustificado.

O segundo método de implementação do iSCSI permite contornar essa armadilha. Nesse caso, perto do armazenamento tradicional, aparece uma chamada ponte iSCSI, que na verdade encapsula blocos SCSI em pacotes Ethernet (Fig. 5).

|

|

Arroz. 5. Conectando SCSI a uma rede IP usando uma ponte iSCSI

As vantagens da segunda opção (em pontes iSCSI) incluem facilidade de configuração do sistema, eliminação de falhas de software, facilidade de transição de sistemas de armazenamento de dados individuais para SAN sem a necessidade de investimentos significativos, etc. As desvantagens incluem a funcionalidade limitada de pontes simples, o preço de pontes de alto nível e a dificuldade (ou mesmo impossibilidade) de dimensionar a solução no nível de grandes SANs iSCSI.

A terceira opção para construir uma solução iSCSI é usar servidores de armazenamento iSCSI. Hitachi, Fal-conStor e outros players do mercado de TI possuem produtos similares. A essência da opção é que, com base em um servidor padrão com sistema operacional Windows Server ou Unix, seja criado um servidor de armazenamento especial, conectado a uma rede IP e fornecendo aos hosts conectados à mesma rede acesso a matrizes de disco e dispositivos de fita (Fig. 6).

|

|

Arroz. 6. Construindo uma rede de armazenamento usando servidores de armazenamento iSCSI

Os dispositivos de armazenamento podem se conectar ao servidor usando vários protocolos – SCSI, FC ou iSCSI. A capacidade do disco local do servidor de armazenamento também pode ser usada.

Para acessar os recursos do servidor de armazenamento via iSCSI, os hosts devem estar conectados a uma rede IP e devem ter um iniciador iSCSI instalado neles, que converte as solicitações do sistema operacional para recursos de armazenamento em pacotes iSCSI. Ao fornecer acesso a dispositivos de armazenamento em redes IP, o armazenamento servidor fornece uma gama completa de serviços relevantes, incluindo:

Espelhamento síncrono e assíncrono;

Replicação em níveis de arquivo e bloco;

Função “Instantâneos”;

Duplicação de servidor, etc.

A desvantagem da opção de utilização de servidores de armazenamento iSCSI é alguma complexidade na configuração dos mesmos, que, no entanto, desaparece com a experiência, bem como a probabilidade de falhas por funcionamento incorreto do software (fator humano). Entre as vantagens da abordagem estão a facilidade de dimensionamento para grandes sistemas de TI, a capacidade de monitorar e gerenciar um grande número de indicadores e o aumento da confiabilidade do armazenamento de dados.

Benefícios do iSCSI

Concluindo, gostaria de destacar as vantagens do iSCSI sobre outras tecnologias para organizar o armazenamento remoto de dados (por exemplo, FC, SCSI, etc.). Primeiro, é a alta disponibilidade dos aplicativos de negócios. Vários caminhos para transmissão de pacotes IP entre servidores e instalações de armazenamento garantem uma conexão constante, mesmo se um dos componentes da rede falhar. Em segundo lugar, segurança de dados – com baixos investimentos iniciais, você pode criar armazenamento de backup a uma distância considerável do sistema principal. Além disso, o iSCSI permite aumentar a capacidade de armazenamento ou o poder de computação dos servidores sem interromper os aplicativos.

Outro ponto importante é a possibilidade de gerenciamento centralizado de recursos, combinando discos e matrizes de discos diferentes em uma rede Ethernet em um único conjunto de discos. Usando o iSCSI, você pode organizar backups para sistemas de armazenamento locais e geograficamente remotos ou espelhamento no nível do volume.

Mas o mais importante é que o iSCSI permite preservar o seu investimento porque utiliza a infra-estrutura IP existente da empresa, eliminando a necessidade de investir na construção de novas redes especializadas para fornecer armazenamento de dados.

O NAS oferece suporte ao serviço iSCSI (Internet Small Computer System Interface) integrado para uso em clusters de servidores e ambientes virtualizados.

Nesta página, os usuários podem ativar/desativar o serviço iSCSI, alterar a porta do portal iSCSI, ativar/desativar o serviço iSNS e listar e gerenciar todos os destinos e LUNs iSCSI. O NAS oferece suporte a vários destinos iSCSI e vários LUNs por destino. Os LUNs iSCSI podem ser montados e desmontados para uma finalidade específica. Este capítulo contém as seguintes seções.

A tabela abaixo mostra os recursos suportados por LUNs de bloco e LUNs de arquivo.

Arquivo LUN (tipo antigo) |

||

Cópia completa por VAAI |

Suportado |

Suportado |

Redefinindo blocos por VAAI |

Suportado |

Suportado |

Bloqueio de hardware usando VAAI |

Suportado |

Suportado |

Configuração fina e liberação de espaço de acordo com VAAI |

Suportado |

Não suportado |

Provisionamento de Capacidade Dinâmica |

Suportado |

Suportado |

Liberando espaço |

Compatível (via VAAI ou Windows 2012/Windows 8) |

Não suportado |

Microsoft ODX |

Suportado |

Não suportado |

Backup de LUN |

Suportado |

|

Instantâneo LUN |

Suportado |

1 instantâneo |

Observe que os LUNs de bloco normalmente fornecem maior desempenho do sistema e, portanto, é recomendado usar LUNs de bloco sempre que possível.

Existem duas maneiras de provisionar LUNs: provisionamento dinâmico e provisionamento flash.

Você pode criar até 256 destinos iSCSI e LUNs. Por exemplo, se houver 100 destinos criados no NAS, o número máximo de LUNs disponíveis para criação será 156. Vários LUNs podem ser criados para cada destino. No entanto, o número máximo de conexões simultâneas com destinos iSCSI suportados pelo NAS varia dependendo da infraestrutura da rede e do desempenho do aplicativo. Muitas conexões simultâneas podem afetar o desempenho do NAS.

Assistente de configuração rápida iSCSI

Para configurar o serviço de destino iSCSI no NAS, siga estas etapas:

| 6. | Especifique as opções de autenticação e clique em Avançar. Quando você ativa a opção Usar autorização CHAP, o destino iSCSI será autenticado apenas no iniciador e os usuários do iniciador serão solicitados a inserir o nome de usuário e a senha especificados aqui para acessar o destino. A ativação da opção Shared CHAP permite a autenticação bidirecional entre o destino e o iniciador iSCSI. O destino autentica o iniciador usando o primeiro conjunto de nome de usuário e senha. O iniciador autentica o destino usando os parâmetros especificados na seção Collaborative CHAP. O nome de usuário e a senha em ambos os campos possuem as restrições descritas abaixo. |

Criando alvos iSCSI

Para criar um destino iSCSI, siga estas etapas:

| 5. | Forneça um nome de usuário e senha para a opção Usar autorização CHAP e/ou CHAP compartilhado e clique em Avançar. Quando você ativa a opção Usar autorização CHAP, o destino iSCSI será autenticado apenas no iniciador e os usuários do iniciador serão solicitados a inserir o nome de usuário e a senha especificados aqui para acessar o destino. A ativação da opção Shared CHAP permite a autenticação bidirecional entre o destino e o iniciador iSCSI. O destino autentica o iniciador usando o primeiro conjunto de nome de usuário e senha. O iniciador autentica o destino usando os parâmetros especificados na seção Collaborative CHAP. |

Criando um LUN iSCSI

Para criar um LUN para um destino iSCSI, siga estas etapas:

Para criar um iSCSI LUN não vinculado, selecione a opção "Não vincular ao destino" na etapa 4.

Um LUN não vinculado será criado e aparecerá na lista de LUNs iSCSI não vinculados.

A tabela abaixo fornece uma descrição de todos os destinos iSCSI e estados de LUN.

Posição |

Estado |

Descrição |

Destino iSCSI |

Preparar |

O destino iSCSI está pronto, mas nenhum iniciador está conectado a ele. |

Conectado |

Um iniciador está conectado ao destino iSCSI. |

|

Desabilitado |

As conexões com o destino iSCSI foram perdidas. |

|

desligada |

O destino iSCSI está desativado e as conexões dos iniciadores não são possíveis. |

|

Incluído |

O LUN está habilitado para conexão e visível para iniciadores autorizados. |

|

Desligado |

O LUN está desativado e não visível para os iniciadores. |

A tabela abaixo descreve as ações disponíveis para gerenciar destinos iSCSI e LUNs (botão Ação).

Ação |

Descrição |

Desativar |

Desabilita um destino que está no estado Pronto ou Conectado. Observe que todas as conexões dos iniciadores serão encerradas. |

Ativar |

Ativação de um alvo que está no estado “Offline”. |

Mudar |

Altere as configurações de destino: alias de destino, informações CHAP e configurações de soma de verificação. Alterando configurações de LUN: alocação de LUN, nome, diretório de volume de disco, etc. |

Excluir |

Removendo um destino iSCSI. Todas as conexões serão desconectadas. |

Desativar |

Desative o LUN. Todas as conexões serão desconectadas. |

Ligar |

Ative o LUN. |

Desatar |

Cancela a atribuição de um LUN a um destino. Observe que antes de desvincular um LUN, ele deve primeiro ser desabilitado. Clicar neste botão moverá o LUN para a lista de LUNs iSCSI virtuais não vinculados. |

Foto |

Mapeando um LUN para um destino iSCSI. Este recurso está disponível apenas para a lista de LUNs iSCSI não vinculados. |

Mostrar conexões |

Visualize o status da conexão do destino iSCSI. |

Alternando LUNs iSCSI entre destinos

Para alternar LUNs iSCSI entre destinos, siga estas etapas:

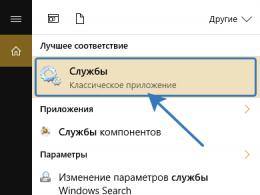

Depois de criar destinos iSCSI e LUNs no NAS, você pode usar o iniciador iSCSI instalado em seu computador (Windows, Mac ou Linux PC) para conectar-se ao destino iSCSI e LUNs e usar volumes de disco como discos virtuais em seu computador.

Aumentando a capacidade do iSCSI LUN

O NAS suporta expansão de capacidade para LUNs iSCSI. Para fazer isso, siga estas etapas: